-

Bitcoin

Bitcoin $120000

1.12% -

Ethereum

Ethereum $4307

1.69% -

XRP

XRP $3.193

-0.10% -

Tether USDt

Tether USDt $0.9999

-0.02% -

BNB

BNB $808.1

0.87% -

Solana

Solana $179.2

-1.55% -

USDC

USDC $0.9998

-0.01% -

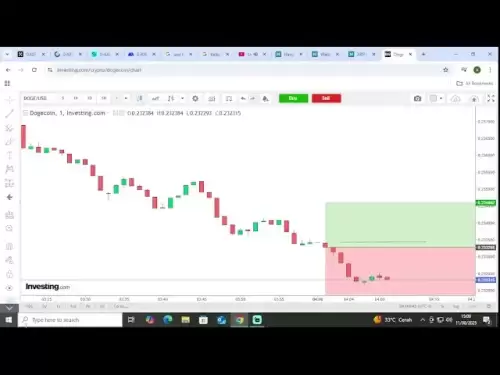

Dogecoin

Dogecoin $0.2306

-1.50% -

TRON

TRON $0.3448

1.22% -

Cardano

Cardano $0.7947

-1.07% -

Hyperliquid

Hyperliquid $44.44

-1.09% -

Chainlink

Chainlink $21.77

-2.47% -

Stellar

Stellar $0.4434

0.24% -

Sui

Sui $3.729

-3.59% -

Bitcoin Cash

Bitcoin Cash $591.1

3.38% -

Hedera

Hedera $0.2525

-2.62% -

Ethena USDe

Ethena USDe $1.001

-0.02% -

Avalanche

Avalanche $23.68

-0.58% -

Litecoin

Litecoin $125.9

1.82% -

Toncoin

Toncoin $3.406

1.83% -

UNUS SED LEO

UNUS SED LEO $9.009

-0.17% -

Shiba Inu

Shiba Inu $0.00001330

-1.85% -

Uniswap

Uniswap $11.55

4.32% -

Polkadot

Polkadot $3.962

-2.21% -

Cronos

Cronos $0.1699

4.86% -

Ethena

Ethena $0.8104

4.15% -

Dai

Dai $1.000

0.00% -

Bitget Token

Bitget Token $4.423

-0.79% -

Monero

Monero $272.8

2.86% -

Pepe

Pepe $0.00001170

-2.96%

Avax Coinはどれくらい安全ですか?どの暗号化技術を使用していますか?

Avax Securityは、階層化されたアプローチに依存しています。その新しい雪崩コンセンサスメカニズム、堅牢な暗号化ハッシュ、定期的なセキュリティ監査、およびコミュニティの精査。強力ですが、暗号通貨は不死身ではありません。ユーザーの警戒は非常に重要です。

2025/03/12 08:50

キーポイント:

- Avalancheのセキュリティは、単一の暗号化技術だけでなく、多面的なアプローチに依存しています。

- 雪崩、高スループットとセキュリティを提供する新しいコンセンサスメカニズムを利用しています。

- このプラットフォームは、トランザクション検証のための強力な暗号化ハッシュアルゴリズムの恩恵を受けます。

- セキュリティ監査とコミュニティの精査は、Avaxの全体的なセキュリティを強化する上で重要な役割を果たします。

- 堅牢ですが、暗号通貨は潜在的な脆弱性を完全に免疫がありません。

Avax Coinはどれくらい安全ですか?どの暗号化技術を使用していますか?

AvalancheブロックチェーンのネイティブトークンであるAvaxのセキュリティは、いくつかの織り織り要因に依存する複雑な問題です。単に単一の暗号化テクノロジーの問題ではなく、階層化されたセキュリティアーキテクチャです。この多面的なアプローチを理解することは、Avaxコインと雪崩プラットフォームの全体的なセキュリティ姿勢を評価するために重要です。

第一に、Avalancheのコアイノベーションは、Avalancheとも呼ばれる独自のコンセンサスメカニズムにあります。このアルゴリズムは、仕事の証明(POW)およびShoot-of-Stake(POS)システムとは大きく異なります。 Powのエネルギー集約的なアプローチとは異なり、Avalancheは確率的サンプリング方法を採用して、コンセンサスを迅速かつ効率的に達成しています。これにより、トランザクションの最終性が高速化され、固有の冗長性を通じて高いセキュリティを提供します。参加するバリデーターが多いほど、コンセンサスはより堅牢になります。このシステムは、トランザクションを常に検証し、脆弱性を減らし、悪意のあるアクターがネットワークを操作することをはるかに困難にします。

コンセンサスメカニズムを超えて、Avalancheプラットフォームは堅牢な暗号ハッシュアルゴリズムを採用しています。これらのアルゴリズムは、ブロックチェーンに記録されたトランザクションの完全性と不変性を確保するための基本です。これらのハッシュ関数は、一方向関数になるように設計されています。つまり、プロセスを逆転させ、ハッシュ値から元の入力を導出することは計算的に実行不可能です。これにより、トランザクションデータが記録された後、改ざんを防ぎます。使用される特定のアルゴリズムは、暗号化研究の進歩に基づいて継続的にレビューおよび更新されます。絶え間ない改善へのこのコミットメントにより、プラットフォームは進化するセキュリティの脅威と歩調を合わせることが保証されます。

Avaxのセキュリティは、ネットワークの監視へのコミュニティの積極的な参加からも恩恵を受けます。潜在的な脆弱性を特定し、対処するために、独立企業による定期的なセキュリティ監査が実施されます。これらの監査は、重要なチェックとバランスとして機能し、システムの設計または実装の弱点を搾取する前に発見するのに役立ちます。さらに、雪崩プロトコルのオープンソースの性質により、コミュニティの精査が可能になり、開発者とセキュリティ研究者が潜在的な欠陥についてコードベースを継続的に調べます。この絶え間ない警戒は、悪意のあるアクターに対する強力な抑止力として機能し、ネットワークの全体的なセキュリティを維持するのに役立ちます。

ただし、暗号通貨がリスクに対して完全に免疫がないことを覚えておくことが重要です。雪崩プロトコルは高度なセキュリティ対策を採用していますが、脆弱性はまだ存在する可能性があります。ソフトウェアのバグ、予期せぬ攻撃、さらには人為的エラーでさえ、潜在的な脅威のままです。暗号化景観の絶え間ない進化は、高レベルのセキュリティを維持するために継続的な改善と適応を必要とします。雪崩チームは、特定された問題に積極的に対処し、セキュリティプロトコルを改善するためにコミュニティフィードバックを組み込みます。

ネットワークの分散化された性質とコミュニティの精査を組み合わせた強力な暗号化技術の使用は、雪崩のセキュリティモデルの重要な要素です。ただし、ユーザーセキュリティはベストプラクティスにも依存しています。ユーザーはプライベートキーを確保し、フィッシング詐欺に注意し、安全なウォレットを利用する必要があります。セキュリティに対する責任は、開発者だけでなく、ユーザー自身にも責任を負います。

よくある質問:

Q:Avalancheが使用する特定の暗号化ハッシュアルゴリズムは何ですか?

A:Avalancheは、内部プロセスに使用されるすべてのアルゴリズムを公開していません。ただし、トランザクションの検証とデータの整合性のために、確立され、広く使用されている暗号化アルゴリズムに大きく依存しています。これらには、SHA-256またはその後継者SHA-3、および特定の実装のニーズに応じて潜在的に他のバリエーションが含まれる可能性があります。アルゴリズムの選択は、セキュリティとパフォーマンスの特性に基づいています。

Q:雪崩コンセンサスメカニズムは、従来のPOWまたはPOSと比較してセキュリティをどのように改善しますか?

A:Avalancheはいくつかのセキュリティの利点を提供します。 Powとは異なり、エネルギー集約型のマイニングプロセスを回避し、環境に優しいものにします。 POSと比較して、Avalancheの確率的サンプリング方法により、トランザクションの最終性とスループットが高くなり、コンセンサスプロセスを対象とする攻撃に対して脆弱ではありません。その分散化された性質と冗長性は、ネットワークを制御しようとする悪意のある俳優に対してより大きな回復力を提供します。

Q:Avax CoinまたはAvalancheプラットフォームに既知の脆弱性はありますか?

A:Avalancheには、すべてのブロックチェーンプラットフォームのように強力なセキュリティレコードがありますが、潜在的な脆弱性に免疫がありません。公開されている脆弱性はまれであり、チームは通常迅速に対処します。ただし、未発見の脆弱性の可能性は常に存在するため、継続的なセキュリティ監査とコミュニティの精査が不可欠です。 Avalancheチームが発行したセキュリティの更新またはアドバイザリーについて情報を提供することは、ユーザーにとって非常に重要です。

Q:Avaxコインを盗難や損失から保護するにはどうすればよいですか?

A:Avaxコインを安全に保管することが最重要です。最も安全なストレージには、評判の良いハードウェアウォレットを使用してください。ハッキングの影響を受けやすいため、交換に大量のavaxを保管することは避けてください。フィッシングの試みに常に注意し、ウェブサイトと対話する前にウェブサイトや電子メールの正当性を確認し、プライベートキーを誰とも共有しないでください。最新のセキュリティパッチの恩恵を受けるように、ウォレットソフトウェアを定期的に更新してください。

免責事項:info@kdj.com

提供される情報は取引に関するアドバイスではありません。 kdj.com は、この記事で提供される情報に基づいて行われた投資に対して一切の責任を負いません。暗号通貨は変動性が高いため、十分な調査を行った上で慎重に投資することを強くお勧めします。

このウェブサイトで使用されているコンテンツが著作権を侵害していると思われる場合は、直ちに当社 (info@kdj.com) までご連絡ください。速やかに削除させていただきます。

- ビットコイン、ソラナ、マガコインファイナンス:2025年の暗号風景のナビゲート

- 2025-08-12 00:30:13

- ビットコイン、マイケル・セイラー、そして精通した投資家:デジタル資産の新しい時代

- 2025-08-12 00:30:13

- トークンセキュリティ、エージェントAI、サイバーセキュリティガイド:新しいフロンティアのナビゲート

- 2025-08-11 23:00:12

- Crypto Investments:レイヤーブレットとドゲコインでミームの波に乗る

- 2025-08-11 23:00:12

- Nexchain、Crypto Presales、およびBitcoinボリューム:バズは何ですか?

- 2025-08-11 23:10:13

- Ethereum Treasury、Bitcoin、およびMichael Saylor:NYCが暗号の風景を引き継ぐ

- 2025-08-11 23:10:13

関連知識

アラゴン(アリ)の購入方法?

2025-08-09 23:56:43

アラゴン(アリ)とその目的を理解するAragon(Ant)は、イーサリアムブロックチェーン上に構築されたプラットフォームであるAragonネットワークを強化する分散型ガバナンストークンです。このネットワークにより、組織やコミュニティは、分散型ガバナンスモデルを介して透過的かつ自律的に運用することがで...

プロトコル(バンド)をトレードする場所は?

2025-08-10 23:36:08

暗号通貨ウォレットにおけるプライベートキーの役割を理解する暗号通貨の世界では、秘密鍵はデジタルウォレットの最も重要なコンポーネントの1つです。ユーザーがブロックチェーン上の資金にアクセスして管理できるようにする暗号化署名として機能します。秘密鍵がなければ、取引を許可することはできず、所有権の究極の証...

海洋プロトコル(海)を購入する最も安全な方法は何ですか?

2025-08-10 13:01:12

海洋プロトコル(海)とその生態系の理解Ocean Protocol(Ocean)は、ブロックチェーンテクノロジーに基づいて構築された分散型のデータ交換プラットフォームであり、個人や組織がデータを安全かつ透過的に共有、収益化、およびアクセスできるようにします。オーシャントークンは、ガバナンス、ステーキ...

UMA(UMA)はどこで購入できますか?

2025-08-07 18:42:43

UMAとその分散化された財政におけるその役割を理解するUMA(Universal Market Access)は、イーサリアムベースの分散財務(DEFI)プロトコルであり、ブロックチェーンでの合成資産と金融契約の作成を可能にするように設計されています。これらの合成資産は、株式、商品、通貨などの現実世...

Storj(Storj)トークンを購入する方法は?

2025-08-09 07:28:52

Storj(Storj)と分散型ストレージにおけるその役割を理解するStorjは、ブロックチェーンテクノロジーを活用して、安全でプライベート、および費用対効果の高いデータストレージソリューションを提供する分散型クラウドストレージプラットフォームです。従来のクラウドプロバイダーとは異なり、STORJは...

Audius(Audio)に最適な価格はどこにありますか?

2025-08-11 16:01:39

イーサリアムステーキングの基本を理解するEthereum Stakingとは、 ETHトークンをロックして、その証明のコンセンサスメカニズムの下でのイーサリアムブロックチェーンのセキュリティと運用をサポートするプロセスを指します。 2022年のマージのアップグレードの後、イーサリアムは仕事の証明から...

アラゴン(アリ)の購入方法?

2025-08-09 23:56:43

アラゴン(アリ)とその目的を理解するAragon(Ant)は、イーサリアムブロックチェーン上に構築されたプラットフォームであるAragonネットワークを強化する分散型ガバナンストークンです。このネットワークにより、組織やコミュニティは、分散型ガバナンスモデルを介して透過的かつ自律的に運用することがで...

プロトコル(バンド)をトレードする場所は?

2025-08-10 23:36:08

暗号通貨ウォレットにおけるプライベートキーの役割を理解する暗号通貨の世界では、秘密鍵はデジタルウォレットの最も重要なコンポーネントの1つです。ユーザーがブロックチェーン上の資金にアクセスして管理できるようにする暗号化署名として機能します。秘密鍵がなければ、取引を許可することはできず、所有権の究極の証...

海洋プロトコル(海)を購入する最も安全な方法は何ですか?

2025-08-10 13:01:12

海洋プロトコル(海)とその生態系の理解Ocean Protocol(Ocean)は、ブロックチェーンテクノロジーに基づいて構築された分散型のデータ交換プラットフォームであり、個人や組織がデータを安全かつ透過的に共有、収益化、およびアクセスできるようにします。オーシャントークンは、ガバナンス、ステーキ...

UMA(UMA)はどこで購入できますか?

2025-08-07 18:42:43

UMAとその分散化された財政におけるその役割を理解するUMA(Universal Market Access)は、イーサリアムベースの分散財務(DEFI)プロトコルであり、ブロックチェーンでの合成資産と金融契約の作成を可能にするように設計されています。これらの合成資産は、株式、商品、通貨などの現実世...

Storj(Storj)トークンを購入する方法は?

2025-08-09 07:28:52

Storj(Storj)と分散型ストレージにおけるその役割を理解するStorjは、ブロックチェーンテクノロジーを活用して、安全でプライベート、および費用対効果の高いデータストレージソリューションを提供する分散型クラウドストレージプラットフォームです。従来のクラウドプロバイダーとは異なり、STORJは...

Audius(Audio)に最適な価格はどこにありますか?

2025-08-11 16:01:39

イーサリアムステーキングの基本を理解するEthereum Stakingとは、 ETHトークンをロックして、その証明のコンセンサスメカニズムの下でのイーサリアムブロックチェーンのセキュリティと運用をサポートするプロセスを指します。 2022年のマージのアップグレードの後、イーサリアムは仕事の証明から...

すべての記事を見る