|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Articles d’actualité sur les crypto-monnaies

OAuth, SaaS Supply Chain et Risques de sécurité: naviguer dans le champ de mines

Sep 26, 2025 at 12:40 am

La violation de SalesLoft / Drift met en évidence les risques de sécurité croissants au sein de la chaîne d'approvisionnement SaaS, en particulier concernant les intégrations OAuth. Apprenez à atténuer ces menaces.

The recent Salesloft/Drift breach, which came to light in August 2025, serves as a stark reminder of the lurking dangers within the SaaS ecosystem. Specifically, the exploitation of OAuth integrations has exposed a significant blind spot in SaaS security.

La récente violation de SalesLoft / Drift, qui a été révélée en août 2025, sert de rappel brutal des dangers cachés au sein de l'écosystème SaaS. Plus précisément, l'exploitation des intégrations OAuth a exposé un angle mort significatif dans la sécurité SaaS.

OAuth: A Double-Edged Sword

Oauth: une épée à double tranchant

OAuth, intended to simplify identity and integration, has inadvertently become a major vulnerability. As Jaime Blasco, CTO of Nudge Security, points out, once attackers gain control of OAuth tokens, traditional security measures like multi-factor authentication (MFA) become useless. These tokens grant persistent trust, allowing attackers to move laterally across interconnected SaaS environments. The Drift breach allowed attackers to access Salesforce and Google Workspace environments across hundreds of organizations.

OAuth, destiné à simplifier l'identité et l'intégration, est devenu par inadvertance une vulnérabilité majeure. Comme le souligne Jaime Blasco, CTO de Nudge Security, une fois que les attaquants ont pris le contrôle des jetons OAuth, des mesures de sécurité traditionnelles comme l'authentification multi-facteurs (MFA) deviennent inutiles. Ces jetons accordent une confiance persistante, permettant aux attaquants de se déplacer latéralement dans les environnements SaaS interconnectés. La violation de la dérive a permis aux attaquants d'accéder aux environnements Salesforce et Google Workspace dans des centaines d'organisations.

The Anatomy of the Drift Breach

L'anatomie de la violation de la dérive

The attack, attributed to UNC6395 (aka GRUB1), began months before its discovery. The attackers initially targeted Drift's GitHub repositories, eventually gaining access to their AWS environment. From there, they stole OAuth tokens for various integrations, including Salesforce and Google Workspace. This access allowed them to sift through Salesforce support cases, seeking customer credentials, a tactic previously observed in breaches involving Okta and Cloudflare.

L'attaque, attribuée à UNC6395 (aka grub1), a commencé des mois avant sa découverte. Les attaquants ont initialement ciblé les référentiels GitHub de Drift, ayant finalement accédé à leur environnement AWS. À partir de là, ils ont volé des jetons OAuth pour diverses intégrations, notamment Salesforce et Google Workspace. Cet accès leur a permis de passer au crible des cas de support Salesforce, à la recherche d'identification des clients, une tactique précédemment observée dans les violations impliquant Okta et CloudFlare.

Missed Detection Opportunities

Opportunités de détection manquées

A key takeaway from the incident is the importance of proactive security measures. Blasco emphasizes that vendors can implement detection mechanisms to identify and prevent token misuse. However, many companies fail to forward SaaS logs, restrict OAuth token lifespans, or enforce session timeouts, leaving their integrations exposed.

L'incident de l'incident est l'importance des mesures de sécurité proactives. Blasco souligne que les fournisseurs peuvent mettre en œuvre des mécanismes de détection pour identifier et prévenir une mauvaise utilisation des jetons. Cependant, de nombreuses entreprises ne parviennent pas à transmettre les journaux SaaS, à restreindre la durée de vie des jetons OAuth ou à appliquer les délais d'attente de session, laissant leurs intégrations exposées.

The SaaS Security Triad of Mistakes

La triade de sécurité SaaS des erreurs

Blasco identifies three common errors that expose IT and security teams to risk:

Blasco identifie trois erreurs courantes qui exposent les équipes de l'informatique et de la sécurité aux risques:

- Lack of visibility into SaaS applications

- Inadequate monitoring of integrations

- Failure to configure SaaS applications securely

These oversights create a fragmented SaaS landscape ripe for exploitation.

Ces oublis créent un paysage SaaS fragmenté mûr pour l'exploitation.

Shadow SaaS and the Rise of Shadow AI

Shadow Saas et la montée de l'ombre Ai

The problem is compounded by the rise of shadow SaaS and shadow AI. Employees are increasingly adopting tools outside of IT's purview, often exposing sensitive data to unvetted startups. As AI agents become more sophisticated, they will rely on OAuth, API keys, and other protocols to access data, further expanding the attack surface.

Le problème est aggravé par la montée en puissance de l'ombre SaaS et de l'ombre Ai. Les employés adoptent de plus en plus des outils en dehors de sa compétence, exposant souvent des données sensibles aux startups non adaptées. Au fur et à mesure que les agents de l'IA deviennent plus sophistiqués, ils s'appuieront sur OAuth, les clés API et d'autres protocoles pour accéder aux données, en élargissant davantage la surface d'attaque.

Practical Steps for Security Teams

Étapes pratiques pour les équipes de sécurité

Despite the complexity, Blasco advises teams to focus on the fundamentals:

Malgré la complexité, Blasco conseille aux équipes de se concentrer sur les principes fondamentaux:

- Inventory all applications.

- Enforce MFA.

- Configure integrations with timeouts and IP restrictions.

Salesforce's Response

Réponse de Salesforce

Following the breach, Salesforce temporarily disabled all Salesloft integrations as a precautionary measure. Salesloft also took Drift temporarily offline to review the application and enhance its security.

Après la violation, Salesforce a temporairement désactivé toutes les intégrations SalesLoft par mesure de précaution. SalesLoft a également pris la dérive temporairement hors ligne pour examiner l'application et améliorer sa sécurité.

Fiji's Crypto Ban: A Different Kind of Security

L'interdiction de la cryptographie des Fidji: un autre type de sécurité

While the SaaS breaches highlight one type of security risk, the island nation of Fiji is taking a different approach to security by renewing its ban on cryptocurrencies. Citing concerns about money laundering, terrorism funding, and a lack of regulatory resources, Fiji aims to protect its financial system and national security. This move, while controversial, reflects a growing awareness of the potential risks associated with digital assets.

Alors que les violations SaaS mettent en évidence un type de risque de sécurité, la nation insulaire des Fidji adopte une approche différente de la sécurité en renouvelant son interdiction des crypto-monnaies. Citant des préoccupations concernant le blanchiment d'argent, le financement du terrorisme et le manque de ressources réglementaires, les Fidji visent à protéger son système financier et sa sécurité nationale. Cette décision, bien que controversée, reflète une prise de conscience croissante des risques potentiels associés aux actifs numériques.

Looking Ahead

En avant

The Salesloft/Drift breach is a wake-up call. The security of the SaaS supply chain requires constant vigilance, robust security practices, and a proactive approach to identifying and mitigating risks. Otherwise, OAuth will continue to be a weak spot. It is the gift that keeps on giving... to hackers, that is.

La violation SalesLoft / Drift est un réveil. La sécurité de la chaîne d'approvisionnement SaaS nécessite une vigilance constante, des pratiques de sécurité robustes et une approche proactive pour identifier et atténuer les risques. Sinon, Oauth continuera d'être un point faible. C'est le cadeau qui continue de donner ... aux pirates, bien sûr.

Clause de non-responsabilité:info@kdj.com

Les informations fournies ne constituent pas des conseils commerciaux. kdj.com n’assume aucune responsabilité pour les investissements effectués sur la base des informations fournies dans cet article. Les crypto-monnaies sont très volatiles et il est fortement recommandé d’investir avec prudence après une recherche approfondie!

Si vous pensez que le contenu utilisé sur ce site Web porte atteinte à vos droits d’auteur, veuillez nous contacter immédiatement (info@kdj.com) et nous le supprimerons dans les plus brefs délais.

-

-

- Crypto Presales: déverrouiller le potentiel «acheter maintenant» pour les «gains de prévente»

- Sep 30, 2025 at 08:03 pm

- Naviguer dans le paysage cryptographique pour les gains de prévente? Découvrez des informations sur la blockchainfx, Lyno AI et les cryptos établis, offrant un mélange d'innovation et de fiabilité.

-

- Prenetics, Danny Yeung et Token 2049: une stratégie audacieuse de Bitcoin

- Sep 30, 2025 at 08:01 pm

- Danny Yeung Keynotes de Prenetics à Token 2049, mettant en évidence leur stratégie unique du Trésor Bitcoin propulsé par la croissance rapide d'Im8, signalant un changement de financement d'entreprise.

-

-

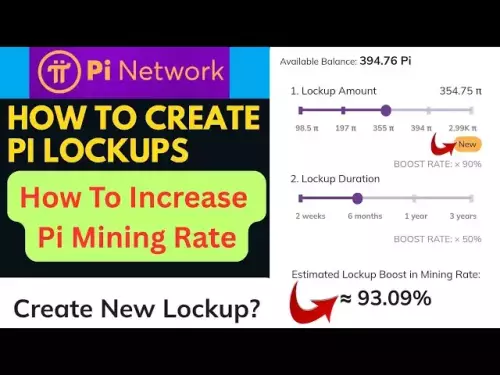

- Pi Network Prix Prediction & Crypto News: Navigation du battage médiatique dans un marché axé sur les services publics

- Sep 30, 2025 at 08:00 pm

- Exploration des dernières prévisions de prix du réseau PI au milieu des nouvelles de la cryptographie, analysant le mouvement mondial de la valeur consensuelle et le passage vers des jetons basés sur les services publics comme Remittix.

-

-

-

-