-

Bitcoin

Bitcoin $121800

2.78% -

Ethereum

Ethereum $4331

1.79% -

XRP

XRP $3.260

-0.17% -

Tether USDt

Tether USDt $1.000

-0.02% -

BNB

BNB $822.3

1.00% -

Solana

Solana $185.8

0.09% -

USDC

USDC $0.9999

0.01% -

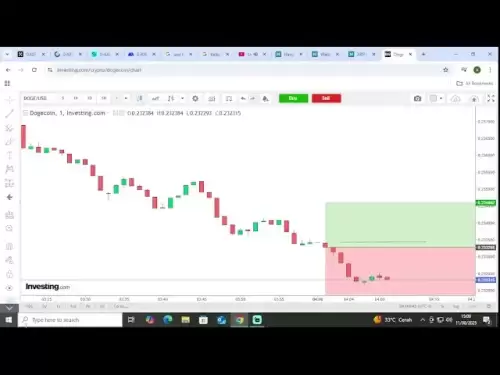

Dogecoin

Dogecoin $0.2398

-1.06% -

TRON

TRON $0.3415

0.47% -

Cardano

Cardano $0.8278

-0.09% -

Hyperliquid

Hyperliquid $46.18

4.01% -

Chainlink

Chainlink $22.54

3.41% -

Stellar

Stellar $0.4525

-0.33% -

Sui

Sui $3.946

-1.07% -

Bitcoin Cash

Bitcoin Cash $576.8

-0.54% -

Hedera

Hedera $0.2661

-1.79% -

Avalanche

Avalanche $24.52

0.04% -

Ethena USDe

Ethena USDe $1.001

-0.02% -

Litecoin

Litecoin $125.8

2.21% -

Toncoin

Toncoin $3.406

-0.67% -

UNUS SED LEO

UNUS SED LEO $9.114

0.70% -

Shiba Inu

Shiba Inu $0.00001383

-0.95% -

Uniswap

Uniswap $11.30

2.20% -

Polkadot

Polkadot $4.142

-0.38% -

Ethena

Ethena $0.8444

11.93% -

Cronos

Cronos $0.1688

6.41% -

Dai

Dai $1.000

0.01% -

Pepe

Pepe $0.00001230

-2.36% -

Bitget Token

Bitget Token $4.495

-0.81% -

Monero

Monero $267.4

-4.51%

Wie sicher ist das Alkimi (ADS)-Münznetzwerk?

Alkimis Proof-of-Work-Konsens, das Valkyrie-Protokoll für dezentrale Dateispeicherung, verschlüsseltes Daten-Sharding und die Einbindung der Community tragen zu einem sicheren, manipulationssicheren Netzwerk bei.

Dec 25, 2024 at 08:10 am

Wichtige Punkte:

- Alkimis Proof-of-Work-Konsensmechanismus

- Valkyrie-Protokoll für dezentrale Dateispeicherung

- Verschlüsseltes Daten-Sharding für mehr Sicherheit

- Regelmäßige Netzwerk-Upgrades und Audits

- Beteiligung der Gemeinschaft und Transparenz

Ungeordnete Liste der Schritte:

1. Proof-of-Work-Konsensmechanismus

Alkimi verwendet einen Proof-of-Work (PoW)-Konsensalgorithmus, um sein Netzwerk zu sichern. Dieser Mechanismus erfordert, dass Miner komplexe mathematische Rätsel lösen, um Transaktionen zu validieren und neue Blöcke zur Blockchain hinzuzufügen. Der mit PoW verbundene hohe Rechenaufwand macht es für böswillige Akteure äußerst schwierig, das Netzwerk anzugreifen.

2. Valkyrie-Protokoll für dezentrale Dateispeicherung

Das Valkyrie-Protokoll von Alkimi ermöglicht die dezentrale Speicherung von Daten in einem sicheren Netzwerk von Knoten. Daten werden verschlüsselt und über mehrere Knoten verteilt, wodurch Single Points of Failure eliminiert und die Datenintegrität gewährleistet wird. Diese verteilte Speicherarchitektur erhöht die Widerstandsfähigkeit des Netzwerks gegen Datenschutzverletzungen und -manipulationen.

3. Verschlüsseltes Daten-Sharding für mehr Sicherheit

Alkimi nutzt verschlüsseltes Daten-Sharding, um die Sicherheit seines Netzwerks weiter zu erhöhen. Die Daten werden in kleinere Blöcke, sogenannte Shards, aufgeteilt und verschlüsselt, bevor sie auf mehrere Knoten verteilt werden. Dieser Ansatz macht es Unbefugten praktisch unmöglich, auf sensible Daten zuzugreifen oder diese zu entschlüsseln.

4. Regelmäßige Netzwerk-Upgrades und Audits

Das Entwicklungsteam von Alkimi veröffentlicht regelmäßig Netzwerk-Upgrades und führt Sicherheitsüberprüfungen durch, um ein Höchstmaß an Sicherheit aufrechtzuerhalten. Diese Updates beheben potenzielle Schwachstellen, verbessern die Leistung und implementieren neue Sicherheitsfunktionen.

5. Beteiligung der Gemeinschaft und Transparenz

Alkimi fördert eine starke Gemeinschaft von Entwicklern und Benutzern, die zur Sicherheit des Netzwerks beitragen. Das Alkimi-Team fördert das Feedback der Community und arbeitet aktiv mit der Community zusammen, um Sicherheitsbedenken zu erkennen und anzugehen.

FAQs:

F: Was sind die Nachteile des Proof-of-Work-Algorithmus von Alkimi?

A: PoW-Algorithmen können energieintensiv sein und sind möglicherweise nicht so umweltfreundlich wie andere Konsensmechanismen. Das Netzwerk von Alkimi ist jedoch auf Energieeffizienz optimiert und das Team prüft alternative Konsensprotokolle, um seinen CO2-Fußabdruck zu reduzieren.

F: Wie schützt das Valkyrie-Protokoll Daten vor Zensur?

A: Das Valkyrie-Protokoll ist dezentralisiert und verlässt sich bei der Speicherung oder Verteilung von Daten nicht auf eine zentrale Behörde. Dies macht es zensursicher und stellt sicher, dass Daten nicht von externen Stellen entfernt oder verändert werden können.

F: Welche Rolle spielt das Sharding verschlüsselter Daten für die Sicherheit von Alkimi?

A: Verschlüsseltes Daten-Sharding verhindert unbefugten Zugriff auf sensible Daten und erhöht die Sicherheit des Netzwerks vor potenziellen Verstößen und Hacks.

Haftungsausschluss:info@kdj.com

Die bereitgestellten Informationen stellen keine Handelsberatung dar. kdj.com übernimmt keine Verantwortung für Investitionen, die auf der Grundlage der in diesem Artikel bereitgestellten Informationen getätigt werden. Kryptowährungen sind sehr volatil und es wird dringend empfohlen, nach gründlicher Recherche mit Vorsicht zu investieren!

Wenn Sie glauben, dass der auf dieser Website verwendete Inhalt Ihr Urheberrecht verletzt, kontaktieren Sie uns bitte umgehend (info@kdj.com) und wir werden ihn umgehend löschen.

-

RYU Jetzt handeln

RYU Jetzt handeln$0.0...01557

51.40%

-

ZORA Jetzt handeln

ZORA Jetzt handeln$0.1297

35.71%

-

ZRO Jetzt handeln

ZRO Jetzt handeln$2.4

26.64%

-

WHITE Jetzt handeln

WHITE Jetzt handeln$0.0004791

21.15%

-

STG Jetzt handeln

STG Jetzt handeln$0.1913

17.77%

-

BIO Jetzt handeln

BIO Jetzt handeln$0.1312

15.33%

- DYDX -Preis bleibt über Wasser: Navigieren neutraler Dynamik mit technischen Indikatoren

- 2025-08-11 20:50:12

- Superman nimmt den Flug: Ein tiefes Eintauchen in das Comic -Programm und die Münzmedaillen

- 2025-08-11 20:30:12

- Shiba Inu's Comeback Trail und die Meme Coin Mania: Kann $ Shib eine 12.000 -fache Rendite erzielen?

- 2025-08-11 18:30:11

- Vertrauensnachweis, Transparenz und Benutzersicherheit: Krypto real halten

- 2025-08-11 18:50:12

- Pudgy Penguine, Bitcoin Penguine und die 22 -Millionen -Dollar -Meme -Münz -Manie: eine New Yorker Perspektive

- 2025-08-11 17:10:11

- Bitcoin L2 erhitzt

- 2025-08-11 16:50:12

Verwandtes Wissen

Wie kaufe ich Aragon (Ant)?

Aug 09,2025 at 11:56pm

Aragon (Ant) und seinen Zweck verstehen Aragon (ANT) ist ein dezentrales Governance -Token, das das Aragon -Netzwerk versorgt, eine Plattform, die auf...

Wo kann das Bandprotokoll (Band) handeln?

Aug 10,2025 at 11:36pm

Verständnis der Rolle privater Schlüssel in Kryptowährungsbrieftaschen In der Welt der Kryptowährung ist ein privater Schlüssel eine der kritischsten ...

Was ist der sicherste Weg, das Ozeanprotokoll (Ozean) zu kaufen?

Aug 10,2025 at 01:01pm

Verständnis des Ozeanprotokolls (Ozean) und dessen Ökosystem Das Ocean Protocol (Ocean) ist eine dezentrale Datenaustauschplattform, die auf der Block...

Wo kann ich Uma (Uma) kaufen?

Aug 07,2025 at 06:42pm

UMA und seine Rolle bei der dezentralen Finanzierung verstehen UMA (Universal Market Access) ist ein in Ethereum basierendes dezentrales Finanzprotoko...

Wie kaufe ich Storj (Storj) Token?

Aug 09,2025 at 07:28am

Verständnis des Storj (Storj) und seiner Rolle bei der dezentralen Speicherung Storj ist eine dezentrale Cloud-Speicherplattform , die die Blockchain-...

Wo finden Sie den besten Preis für Audius (Audio)?

Aug 11,2025 at 04:01pm

Verständnis der Grundlagen von Ethereum Saken Das Einstellen von Ethereum bezieht sich auf den Prozess der Einsperrung von ETH-Token, um die Sicherhei...

Wie kaufe ich Aragon (Ant)?

Aug 09,2025 at 11:56pm

Aragon (Ant) und seinen Zweck verstehen Aragon (ANT) ist ein dezentrales Governance -Token, das das Aragon -Netzwerk versorgt, eine Plattform, die auf...

Wo kann das Bandprotokoll (Band) handeln?

Aug 10,2025 at 11:36pm

Verständnis der Rolle privater Schlüssel in Kryptowährungsbrieftaschen In der Welt der Kryptowährung ist ein privater Schlüssel eine der kritischsten ...

Was ist der sicherste Weg, das Ozeanprotokoll (Ozean) zu kaufen?

Aug 10,2025 at 01:01pm

Verständnis des Ozeanprotokolls (Ozean) und dessen Ökosystem Das Ocean Protocol (Ocean) ist eine dezentrale Datenaustauschplattform, die auf der Block...

Wo kann ich Uma (Uma) kaufen?

Aug 07,2025 at 06:42pm

UMA und seine Rolle bei der dezentralen Finanzierung verstehen UMA (Universal Market Access) ist ein in Ethereum basierendes dezentrales Finanzprotoko...

Wie kaufe ich Storj (Storj) Token?

Aug 09,2025 at 07:28am

Verständnis des Storj (Storj) und seiner Rolle bei der dezentralen Speicherung Storj ist eine dezentrale Cloud-Speicherplattform , die die Blockchain-...

Wo finden Sie den besten Preis für Audius (Audio)?

Aug 11,2025 at 04:01pm

Verständnis der Grundlagen von Ethereum Saken Das Einstellen von Ethereum bezieht sich auf den Prozess der Einsperrung von ETH-Token, um die Sicherhei...

Alle Artikel ansehen